在与 Domino 做 SSO 的时候,经常会使用 LTPA 的方式,本文描述了它的生成原理,通过它我们可以自己编码生成身份认证的 cookie,实现 SSO。

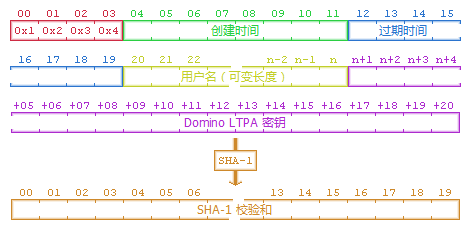

首先,这个 cookie 由以下部分组成:

- LTPA token 版本(4字节)

- 创建时间(8字节)

- 过期时间(8字节)

- 用户名(可变长度)

- Domino LTPA 密钥(20字节)

接下来分别说明各部分的具体内容:

- LTPA token 版本目前 Domino 只有一种值:

0x00010x0123 - 创建时间和过期时间为以十六进制方式表示的 Unix time,例如 2009-04-09 13:52:42 (GMT +8) = 1239256362 = 49DD8D2A。过期时间为 创建时间 + SSO 配置文档的过期时间(LTPA_TokenExpiration域)

- 用户名为 Names 中用户文档的 FullName 域值

- Domino LTPA 密钥通过 Base64编码后,保存在 SSO 配置文档的 LTPA_DominoSecret 域中

在这里当然不能将密钥直接发送给浏览器,所以将上述部分合并起来(如上图),计算 SHA-1 校验和。

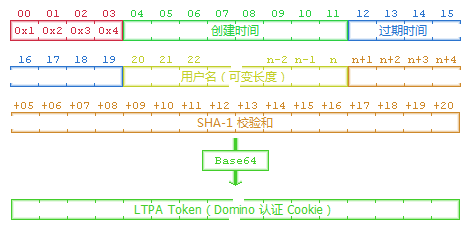

然后用 SHA-1 校验和替换掉 Domino LTPA 密钥,最后再将内容通过 Base64 编码,形成最终的 cookie 发送给浏览器(如上图)。这样如果 cookie 中的任何内容被修改,校验和就不对了,达到了防篡改的效果。

参考资料:Creating a session for a user,The Domino cookie authentication,LTPAUtils